来源:小编 更新:2025-06-22 12:01:41

用手机看

你有没有想过,那些在安卓系统上捣鼓的黑客们,他们是怎么一步步将他们的“黑科技”施展出来的呢?今天,就让我带你一起揭开安卓系统黑客操作的神秘面纱,用一张特别详细的操作流程图,让你一目了然!

首先,黑客们会像侦探一样,对目标安卓设备进行深入的调查。他们会通过各种渠道,比如论坛、社区,甚至是官方的漏洞报告,来寻找安卓系统中的漏洞。这些漏洞可能是系统级别的,也可能是应用级别的,只要能找到,就是他们眼中的“宝藏”。

在确定了目标漏洞之后,黑客们会进一步搜集关于目标设备的信息。他们会查看设备的型号、系统版本、硬件配置等,以便于找到最适合的攻击方式。这个过程就像是在为一场战斗做充分的准备。

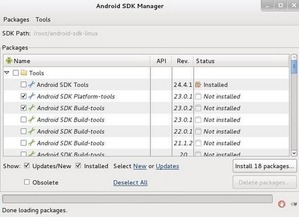

接下来,黑客们会准备各种攻击工具。这些工具可能是他们自己编写的,也可能是从网上下载的。这些工具的作用各不相同,有的用于信息搜集,有的用于漏洞利用,还有的用于远程控制。

当一切准备就绪后,黑客们就会开始利用漏洞进行攻击。这个过程通常包括以下几个步骤:

1. 漏洞触发:通过特定的操作,触发系统漏洞,使其暴露出来。

2. 权限提升:利用漏洞获取更高的系统权限,以便于进行下一步操作。

3. 数据窃取:窃取设备中的敏感信息,如联系人、短信、照片等。

4. 远程控制:通过获取的权限,实现对设备的远程控制。

完成攻击后,黑客们会清理掉所有的痕迹,确保自己的行踪不被发现。他们会删除日志文件、修改系统设置,甚至可能对设备进行重置,以确保自己的攻击不会被追踪。

下面,就让我们用一张详细的操作流程图,来展示安卓系统黑客的操作步骤:

[开始] --> [目标锁定] --> [信息搜集] --> [工具准备] --> [漏洞利用] --> [清理痕迹] --> [结束]

| | |

| | |

V V V

[漏洞触发] --> [权限提升] --> [数据窃取] --> [远程控制] --> [清理痕迹] --> [结束]

这张流程图清晰地展示了黑客从开始到结束的整个操作过程,让你对安卓系统黑客的操作有了更直观的了解。

通过这篇文章,相信你已经对安卓系统黑客的操作流程有了大致的了解。虽然黑客的行为往往带有恶意,但了解他们的操作方式,也能让我们更好地保护自己的设备安全。所以,下次当你使用安卓设备时,记得要时刻保持警惕哦!